简介:安卓修改机型是一种常见的系统操作,主要用于测试应用兼容性或获取特定设备功能。通过root权限或Xposed框架,结合工具如应用变量、Xposed Installer、安兔兔评测和pc0123修改器,用户可以修改设备型号、制造商等信息。本文介绍相关工具使用方法,并强调修改过程中的安全风险与注意事项,适合开发者测试使用,普通用户需谨慎操作。

1. 安卓修改机型概述

在移动设备高度普及的今天,安卓系统凭借其开放性和高度可定制的特性,吸引了大量开发者与高级用户深入探索。其中, 修改安卓机型 作为一项进阶操作,逐渐成为游戏多开、设备伪装、测试兼容性及增强隐私保护的重要手段。

通过修改系统属性文件(如 build.prop )或借助高级工具(如Xposed模块),用户可以更改设备的品牌、型号、系统版本甚至IMEI等关键信息,从而实现对系统识别机制的“欺骗”。这种操作不仅提升了设备的灵活性,也带来了安全、兼容性与稳定性方面的挑战。本章将为读者奠定理解后续章节所需的基础认知。

2. root权限获取与风险说明

在安卓系统的深度定制和高级操作中,获取 root 权限是一项基础但又至关重要的步骤。它不仅为用户提供了对系统底层的完全控制能力,也为后续的机型修改、系统优化和功能扩展打开了大门。然而,root 权限的获取并非没有代价,它伴随着系统稳定性、安全性以及保修状态等多方面的风险。本章将从 root 权限的基本概念入手,深入解析其作用机制、常见获取方式,并结合实际场景分析其潜在风险与应对策略。

2.1 root权限的基本概念

root 权限是类 Unix 系统(包括安卓)中的超级用户权限,拥有对系统文件、服务、进程等的完全控制能力。在安卓系统中,普通用户权限(即非 root 用户)被严格限制,无法访问系统核心目录和执行高权限命令。而 root 权限则打破了这些限制,使得用户能够修改系统设置、删除预装应用、安装定制 ROM、修改 build.prop 文件等。

2.1.1 什么是 root权限

root 权限本质上是 Linux 系统中 UID 为 0 的超级用户账户。在安卓系统中,该权限默认是关闭的,厂商出于安全和稳定性考虑,不会允许普通用户直接访问 root 权限。通过 root 操作,用户可以获得对 /system 、 /data 、 /dev 等关键目录的读写权限,并可以执行如 su 、 mount 、 chmod 等特权命令。

2.1.2 root权限的作用与限制

root权限的作用:

| 功能 | 说明 |

|---|---|

| 系统级修改 | 修改系统文件(如 build.prop)、删除系统应用、更改系统服务 |

| 自定义ROM安装 | 安装第三方 ROM(如 LineageOS、Pixel Experience) |

| 深度优化 | 控制 CPU 频率、GPU 调度、电池管理等 |

| 安全防护 | 安装防火墙、流量监控工具(如 AFWall+、NetGuard) |

| 模块化扩展 | 使用 Xposed 框架实现动态 Hook 与插件扩展 |

root权限的限制:

尽管 root 权限带来了极大的自由度,但也存在一些限制:

- 应用兼容性 :部分应用(如银行、游戏平台)会检测 root 状态,若检测到设备已 root,可能会限制功能或拒绝运行。

- OTA 升级 :大多数厂商的官方 OTA 更新会检测设备是否 root,root 后可能无法正常升级。

- 系统安全机制 :现代安卓设备引入了如 SELinux、Verified Boot(AVB)等机制,root 后可能需要额外配置以避免系统异常。

2.2 获取root权限的常见方法

获取 root 权限的方式多种多样,主要分为系统级 root(如 Magisk)、Recovery 级 root(如 TWRP + SuperSU)以及一键 root 工具(如 KingRoot)。以下将详细介绍几种主流方式的实现机制与操作步骤。

2.2.1 使用Magisk框架

Magisk 是目前最流行且兼容性最强的 root 管理框架。它不仅支持系统 root,还提供了模块化管理、系统修补、隐藏 root 等高级功能。

安装步骤:

-

解锁 Bootloader

- 在开发者选项中开启 OEM 解锁。

- 使用 ADB 命令:

bash adb reboot bootloader fastboot oem unlock -

安装 Magisk Manager

- 下载最新 Magisk APK 并安装。 -

修补 Boot Image

- 获取设备原始 boot.img(可通过线刷包提取)。

- 使用 Magisk Manager 的 “Install” 功能选择 “Patch a Boot Image File”。

- 选择 boot.img 文件进行修补,生成 magisk_patched.img。 -

刷入修补后的 Boot Image

- 进入 Fastboot 模式,执行:

bash fastboot boot magisk_patched.img

- 或直接刷入:

bash fastboot flash boot magisk_patched.img

代码逻辑分析:

adb reboot bootloader

该命令将设备重启进入 Fastboot 模式,以便执行解锁和刷机操作。

fastboot oem unlock

此命令用于解锁设备的 Bootloader,是刷入第三方 Recovery 和 root 的前提。

fastboot flash boot magisk_patched.img

将修补后的 boot image 刷入设备,使 Magisk 模块生效。

参数说明:

-

adb:Android Debug Bridge,用于调试与刷机。 -

fastboot:用于在 Bootloader 模式下操作设备。 -

magisk_patched.img:由 Magisk Manager 生成的修补后的启动镜像文件。

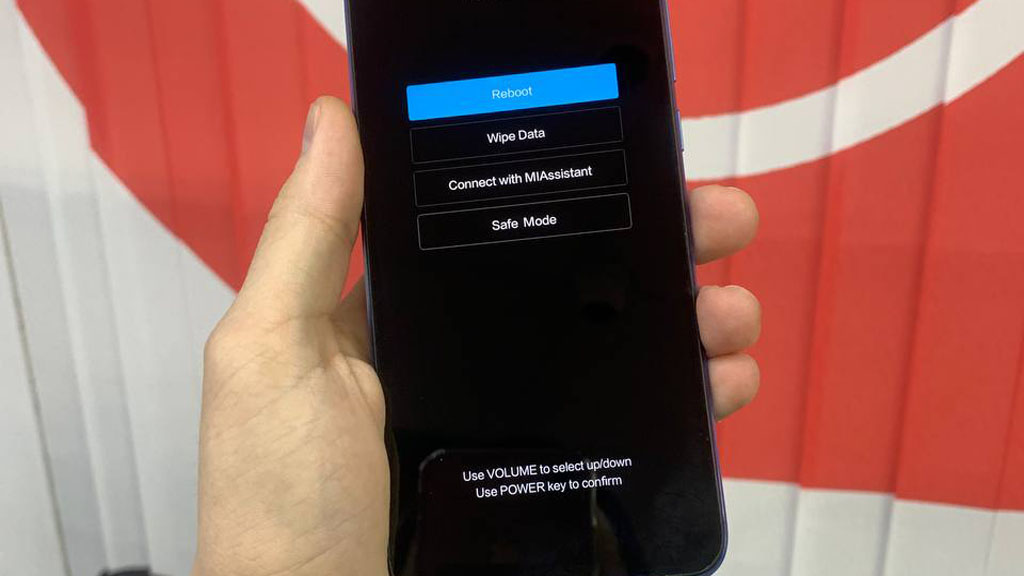

2.2.2 利用TWRP Recovery刷入root包

TWRP 是一个第三方 Recovery,支持刷入 ZIP 格式的 root 包(如 SuperSU 或 Magisk ZIP)。

操作流程:

-

下载并刷入 TWRP Recovery

- 使用 fastboot 刷入:

bash fastboot flash recovery twrp.img -

进入 TWRP 模式

- 手动重启进入 Recovery 或使用:

bash adb reboot recovery -

刷入 root ZIP 包

- 将 Magisk ZIP 或 SuperSU ZIP 上传到设备。

- 在 TWRP 中选择 “Install”,选择 ZIP 文件进行刷入。 -

重启设备

- 刷入完成后选择 “Reboot System”。

流程图(mermaid):

graph TD

A[下载TWRP] --> B[刷入TWRP]

B --> C[重启进入TWRP]

C --> D[上传root ZIP]

D --> E[在TWRP中刷入ZIP]

E --> F[重启系统]

2.2.3 其他第三方工具(如KingRoot、iRoot)

KingRoot 和 iRoot 是适用于某些机型的一键 root 工具,无需解锁 Bootloader 或刷机,适合不熟悉刷机流程的用户。

使用步骤:

- 下载并安装 KingRoot APK。

- 打开应用点击 “Root” 按钮。

- 等待自动完成 root 过程。

- 重启设备。

注意事项:

- 仅适用于特定机型,兼容性有限。

- 存在 Root 失败风险,可能导致系统异常。

- 不支持隐藏 root,部分应用仍可检测到。

2.3 root操作的风险分析

root 操作虽然带来了极大的自由度,但也伴随着不可忽视的风险。以下从系统稳定性、保修失效、安全漏洞三个方面进行分析。

2.3.1 系统稳定性下降

root 后,用户可能误删系统文件或修改关键配置,导致系统崩溃、启动失败、应用闪退等问题。

风险场景:

| 操作 | 风险描述 |

|---|---|

| 删除系统应用 | 导致系统功能缺失(如电话、短信等) |

| 修改 build.prop | 引发兼容性问题或系统崩溃 |

| 安装冲突模块 | Xposed 模块与现有模块冲突导致重启失败 |

2.3.2 原厂保修失效

大多数厂商明确表示,解锁 Bootloader 或 root 操作将导致设备失去官方保修服务。

实例分析:

- 三星 Galaxy 系列 :Bootloader 解锁后会显示 “Knox” 状态,一旦激活,将永久失去保修。

- 小米系列 :小米官方解锁 Bootloader 政策相对开放,但仍不提供 root 保修。

2.3.3 安全漏洞与恶意软件风险

root 权限为恶意软件提供了更高权限的访问通道,可能带来以下风险:

- 权限滥用 :恶意应用可访问敏感数据、修改系统设置。

- Root 管理器漏洞 :某些 root 管理器存在提权漏洞,被攻击者利用可获得系统控制权。

- 隐藏 root 工具被破解 :部分 Magisk 模块(如 Hide My Root)被反 root 工具识别,导致应用封禁。

2.4 root后的安全防护建议

为了在享受 root 权限的同时保障设备安全,以下建议值得参考。

2.4.1 安装系统级防火墙

推荐使用以下防火墙工具:

| 工具 | 特点 |

|---|---|

| AFWall+ | 基于 iptables 的 root 级防火墙,支持按应用控制网络访问 |

| NetGuard | 无需 root 的防火墙,但 root 后可增强控制能力 |

| Firewall Master | 图形化界面,支持黑白名单管理 |

安装与配置步骤:

- 下载 AFWall+ APK。

- 安装后授予 root 权限。

- 进入主界面,点击 “Enable” 启用防火墙。

- 选择需要限制网络访问的应用,设置为 “Deny”。

2.4.2 定期检测root权限状态

使用以下工具定期检测设备是否仍处于 root 状态:

- Root Checker :检测设备是否 root。

- Magisk Manager :查看当前模块状态与 root 状态。

- SafetyNet Checker :检测是否通过 Google SafetyNet 检测(用于 Play Protect 与部分应用检测)。

检测命令(adb):

adb shell su -c "whoami"

若返回 root ,则设备已 root;若返回 Permission denied ,则 root 已失效。

通过本章内容的学习,我们不仅了解了 root 权限的基本概念与获取方式,还掌握了 root 操作的潜在风险与安全防护措施。在后续章节中,我们将基于 root 权限,深入探讨如何通过修改 build.prop 文件、使用系统变量工具等方式实现机型伪装与系统定制。

3. build.prop文件修改方法

在安卓系统中, build.prop 文件是核心系统属性配置文件之一,位于 /system/build.prop 路径下。该文件以键值对(Key=Value)的形式存储大量设备信息和系统行为参数,包括设备品牌、型号、Android 版本、硬件平台、指纹标识等关键数据。这些信息不仅被操作系统自身调用,也广泛用于应用兼容性判断、广告推送策略、游戏反作弊机制以及远程服务的身份识别过程。因此,通过对 build.prop 文件的精准修改,用户可以实现对设备“身份”的伪装或优化,从而绕过某些限制性策略。

随着移动安全检测技术的发展,越来越多的应用和服务开始依赖完整的设备指纹链进行风控分析。仅更改单一字段已难以通过验证,必须结合多个相关属性协同调整才能达到真实模拟的效果。这使得 build.prop 成为高级定制与隐私防护中的核心技术节点。深入理解其结构逻辑,并掌握安全可靠的修改方式,对于从事安卓逆向工程、自动化测试、设备伪装或数字身份管理的技术人员而言,是一项不可或缺的能力。

3.1 build.prop文件的作用与结构

build.prop 是 Android 构建过程中由编译脚本自动生成的关键配置文件,它定义了设备的“构建时属性”,即在系统镜像打包阶段所确定的基础元数据。这些属性贯穿整个系统生命周期,在开机初始化阶段被 init 进程读取并加载到内核属性空间(通过 property_service ),供后续所有进程查询使用。例如,当一个应用程序调用 android.os.Build.MODEL 获取当前设备型号时,本质上是从系统属性 ro.product.model 中提取数值,而这个值正是来源于 build.prop 。

3.1.1 系统属性与设备信息的关系

Android 系统通过一套统一的属性机制来管理运行时配置,所有属性均以前缀分类组织。其中以 ro. 开头的为只读属性(read-only),通常在系统启动后不可更改;以 persist. 开头的为持久化属性,可跨重启保存;而 sys. 、 net. 等则用于动态控制系统状态。 build.prop 主要包含的是 ro. 类型的静态属性,它们构成了设备的“身份档案”。

以下是常见的 ro. 属性及其对应的功能说明:

| 属性名称 | 含义 | 示例 |

|---|---|---|

ro.product.model |

设备显示型号 | Xiaomi 13 |

ro.product.brand |

品牌名称 | Xiaomi |

ro.product.name |

产品代号(内部名) | star |

ro.build.fingerprint |

完整设备指纹 | Xiaomi/star/star:13/TKQ1.221012.002/V14.0.4.0.TKZCNFK:user/release-keys |

ro.build.version.sdk |

Android SDK 版本号 | 33 |

ro.product.manufacturer |

制造商 | Xiaomi |

ro.board.platform |

SoC 平台 | qcom |

这些属性共同构成了第三方应用获取设备信息的主要来源。例如,银行类 App 可能会比对 ro.build.fingerprint 是否与其记录一致,若发现异常则触发风险警告;游戏平台可能根据 ro.product.model 判断是否支持高帧率模式;广告 SDK 则利用这些字段进行设备去重和用户画像构建。

值得注意的是,部分属性之间存在强关联性。比如 ro.build.fingerprint 实际上是由以下字段拼接而成:

${ro.product.brand}/${ro.product.name}/${ro.product.device}:${ro.build.version.release}/${ro.build.id}/${ro.build.version.incremental}:${ro.build.type}/${ro.build.tags}

如果单独修改某个子字段而不更新指纹,可能导致系统行为不一致甚至被检测工具识别为篡改痕迹。

3.1.2 build.prop中关键字段解析

为了有效伪装设备,需重点掌握以下几个核心字段的意义及组合逻辑:

ro.product.model

这是最常见的目标字段,决定了设备对外显示的型号名称。许多应用直接以此作为机型判断依据。例如将 ro.product.model=Pixel 7 Pro 可使部分应用误认为设备为谷歌旗舰机。

ro.product.model=Pixel 7 Pro

ro.build.fingerprint

该字段被称为“设备指纹”,是唯一性最强的标识符之一,格式严格遵循 [品牌]/[产品名]/[设备代号]:[Android版本]/[构建ID]/[增量版本]:[用户类型]/[签名标签] 的规则。完整伪造此字段可大幅提升伪装成功率。

示例原始指纹:

Xiaomi/sirius/sirius:13/TKQ1.220826.000/V14.5.10.0.TKHCNFK:user/release-keys

修改为目标设备(如三星 Galaxy S23):

ro.build.fingerprint=samsung/candyxzh/candyxzh:13/TP1A.220624.014/N901BXXS3AWE5:user/release-keys

⚠️ 注意:若指纹与实际硬件不符(如CPU架构不同),可能导致系统崩溃或应用闪退。

ro.product.cpu.abi

指明设备支持的指令集架构,常见值有 arm64-v8a , armeabi-v7a , x86_64 等。必须与目标设备保持一致,否则无法运行原生库。

ro.product.cpu.abi=arm64-v8a

ro.boot.hwc / ro.boot.hwcountry

部分厂商(如华为、小米)使用此类非标准字段标注销售区域或硬件变体,某些应用会据此启用特定功能或限制服务。

ro.boot.hwc=Global

ro.boot.hwcountry=CN

综合字段依赖关系图(Mermaid)

graph TD

A[build.prop] --> B(ro.product.model)

A --> C(ro.product.brand)

A --> D(ro.product.name)

A --> E(ro.build.fingerprint)

A --> F(ro.build.version.sdk)

E --> G[依赖字段拼接]

G --> B

G --> C

G --> D

G --> H(ro.build.version.release)

G --> I(ro.build.id)

G --> J(ro.build.version.incremental)

G --> K(ro.build.type)

G --> L(ro.build.tags)

style E fill:#ffe4b5,stroke:#333

style G fill:#fffacd,stroke:#333

从流程图可见, ro.build.fingerprint 并非独立存在,而是由多个其他属性动态合成的结果。若修改了其中任意一个组成部分,但未同步更新指纹本身,极有可能导致系统状态不一致,进而引发兼容性问题。

此外,还需注意权限设置。 build.prop 文件默认权限为 644 (即 -rw-r--r-- ),所属用户组为 root:root ,且挂载于只读的 /system 分区。任何修改操作都必须在拥有 root 权限的前提下,先 remount 分区为可写状态:

su

mount -o remount,rw /system

否则将因权限不足而导致保存失败。

3.2 修改build.prop的工具与环境

由于 build.prop 存在于系统分区,普通应用无权直接访问和编辑,必须借助具备 root 权限的专用工具或通过 ADB 接口间接操作。选择合适的工具不仅能提升效率,还能降低误操作带来的系统风险。

3.2.1 文件管理器与root编辑器(如ES File Explorer)

尽管现代安卓系统已逐步限制传统文件管理器的功能,但在已 root 的设备上,仍有一些老牌工具支持深度系统访问。以曾经广泛使用的 ES File Explorer 为例(现已停止维护,建议使用替代品如 MiXplorer 或 Root Browser ),其操作流程如下:

- 启动应用并授予 root 权限;

- 导航至

/system/目录; - 找到

build.prop文件,长按选择“打开方式” → “文本编辑器”; - 修改所需字段后点击保存。

然而,这类图形化工具存在明显弊端:缺乏语法校验、易造成编码错误(如UTF-8 BOM)、无法实时查看属性生效情况。更严重的是,一旦保存格式错误(如换行符混乱),可能导致系统无法解析属性,从而引起无法开机等问题。

MiXplorer 配置建议(推荐替代方案)

MiXplorer 是目前最受欢迎的高级文件管理器之一,支持语法高亮、备份提醒、权限自动修复等功能。以下是安全编辑 build.prop 的最佳实践步骤:

1. 打开 MiXplorer

2. 进入 /system/

3. 长按 build.prop → 编辑

4. 在弹出的编辑器中开启“显示行号”和“语法高亮”

5. 修改完成后,勾选“备份原文件”再保存

6. 保存时确保编码为 UTF-8 without BOM

7. 自动设置权限为 644,所有者设为 root:root

✅ 提示:可在设置中启用“编辑只读文件前提示 remount”,避免忘记挂载可写。

3.2.2 ADB调试命令修改

ADB(Android Debug Bridge)是一种更为稳定和可控的方式,特别适用于批量处理或多设备部署场景。通过电脑端执行命令,可以直接操控设备文件系统,无需安装额外APP。

基本操作流程

# 步骤1:连接设备并确认adb权限

adb devices

# 步骤2:获取root shell

adb root

adb remount

# 步骤3:拉取原始文件到本地进行编辑

adb pull /system/build.prop ./build.prop.bak

# 使用文本编辑器修改本地副本

nano build.prop.bak

# 步骤4:推送回设备

adb push build.prop.bak /system/build.prop

# 步骤5:修复权限

adb shell chmod 644 /system/build.prop

adb shell chown root:root /system/build.prop

# 步骤6:重启验证

adb reboot

参数说明与逻辑分析

-

adb root:尝试重启 adbd 服务为 root 用户运行(需已 root) -

adb remount:重新挂载/system为可写分区(等效于mount -o remount,rw /system) -

adb pull/push:实现本地与设备间的文件传输,避免在线编辑风险 -

chmod 644:确保文件权限正确,防止 SELinux 拒绝访问 -

chown root:root:恢复属主,符合系统安全策略

安全增强脚本示例

为防止误操作导致系统损坏,可编写自动化脚本来封装上述流程:

#!/bin/bash

# safe_buildprop_edit.sh

BACKUP_DIR="/data/local/tmp/buildprop_backup"

TIMESTAMP=$(date +"%Y%m%d_%H%M%S")

echo "正在创建备份目录..."

adb shell "mkdir -p $BACKUP_DIR"

echo "备份原始 build.prop..."

adb shell "cp /system/build.prop $BACKUP_DIR/build.prop.$TIMESTAMP"

echo "拉取文件至本地..."

adb pull /system/build.prop ./build.prop.edit

echo "请现在编辑 build.prop.edit 文件,完成后按回车继续..."

read

echo "推送修改后的文件..."

adb push build.prop.edit /system/build.prop

echo "修复权限..."

adb shell "chmod 644 /system/build.prop"

adb shell "chown root:root /system/build.prop"

echo "操作完成,请重启设备以生效。"

🔍 逐行解读:

- 第1行:声明脚本解释器为 bash

- 第4~5行:定义变量,便于日志追踪

- 第7~8行:在设备端创建备份路径,避免覆盖旧文件

- 第10~11行:执行远程复制命令生成时间戳备份

- 第13~14行:将文件下载到本地以便安全编辑

- 第16~17行:暂停脚本执行,等待用户完成编辑

- 第19~20行:上传新文件至系统分区

- 第22~23行:强制修正权限与属主,规避 SELinux 报错

- 最后输出提示信息

该脚本显著提升了操作安全性,尤其适合频繁调试环境下的重复任务。

3.3 修改机型信息的实战操作

实际修改过程中,不能仅凭直觉更改个别字段,而应基于目标设备的真实参数进行系统级匹配,确保各属性间逻辑自洽。

3.3.1 修改ro.product.model字段

假设希望将一台红米 Note 12 伪装成 iPhone 15 Pro Max,虽然无法真正改变硬件,但可通过修改 ro.product.model 让部分轻量级应用误判。

# 原始内容

ro.product.model=Redmi Note 12

# 修改后

ro.product.model=iPhone15,2

⚠️ 注意:苹果设备命名采用

iPhone<世代>,<型号>格式,此处iPhone15,2对应 iPhone 15 Pro。

但仅改此项远远不够。多数正规应用会进一步检查 ro.product.brand 、 ro.product.manufacturer 是否为 Apple,以及是否存在 iOS 特有的系统属性(如 ro.kernel.qemu 是否为 false)。因此单纯修改 model 几乎必然被识破。

更合理的做法是模仿另一款安卓旗舰机,如将设备伪装为 Google Pixel 8:

ro.product.model=Pixel 8

ro.product.brand=google

ro.product.manufacturer=Google

ro.product.name=shiba

ro.product.device=shiba

以上字段均需准确对应 Pixel 8 的真实参数,才能通过基础检测。

3.3.2 更改ro.build.fingerprint伪造设备指纹

设备指纹是最难伪造但也最关键的字段。以下是完整的替换流程:

查找目标设备指纹

可通过公开数据库(如 https://www.getdeviceinfo.com )查询 Pixel 8 的官方 fingerprint:

google/shiba/shiba:14/UD1A.231105.004.A1/10776527:user/release-keys

全量替换操作

在 build.prop 中定位原指纹行并替换:

# 删除或注释原行

# ro.build.fingerprint=xiaomi/...

# 添加新指纹

ro.build.fingerprint=google/shiba/shiba:14/UD1A.231105.004.A1/10776527:user/release-keys

同时确保以下字段与指纹一致:

ro.product.brand=google

ro.product.name=shiba

ro.product.device=shiba

ro.build.version.release=14

ro.build.id=UD1A.231105.004.A1

ro.build.version.incremental=10776527

ro.build.type=user

ro.build.tags=release-keys

验证一致性

可使用终端命令快速验证:

getprop ro.build.fingerprint

输出应与设定完全一致,包括大小写和标点符号。

3.3.3 修改ro.product.brand、ro.product.name等品牌与型号字段

这些字段共同构成设备的身份链条。以下是某次成功伪装为三星 Galaxy Z Fold5 的配置片段:

ro.product.brand=samsung

ro.product.manufacturer=samsung

ro.product.model=SM-F946B

ro.product.name=zqualtw

ro.product.device=zqualtw

ro.build.product=zqualtw

ro.board.platform=exynos2200

其中:

- SM-F946B 是国际版折叠屏型号;

- zqualtw 为其内部代号;

- exynos2200 匹配其搭载的猎户座芯片。

❗ 错误案例警示:

若设备实际使用的是骁龙 8 Gen 2 芯片却声明exynos2200,可能导致 GPU 驱动不匹配,引发游戏崩溃或性能降频。

因此,在修改前务必确认目标设备的真实硬件规格,避免引入硬性冲突。

3.4 修改后的验证与问题排查

修改完成后必须进行全面验证,确保系统稳定性和伪装有效性。

3.4.1 设备重启后的生效情况

重启是最基本的生效条件。部分属性(尤其是 ro. 开头的)仅在 init 阶段读取一次,运行时无法刷新。重启后可通过以下命令验证:

adb shell getprop ro.product.model

adb shell getprop ro.build.fingerprint

adb shell getprop ro.product.brand

也可安装第三方应用查看,如 Device Info HW 或 CPU-Z ,对比“System”页签中的信息是否更新。

3.4.2 build.prop文件恢复与错误修复

若修改后出现无法开机、无限重启等问题,应立即进入 Recovery 模式进行修复。

方法一:使用 TWRP 恢复备份

如果事先使用 TWRP 创建了 NANDROID 备份,可直接还原整个系统。

方法二:手动替换 build.prop

通过 ADB 推送备份文件:

adb push build.prop.bak /system/build.prop

adb shell chmod 644 /system/build.prop

adb reboot

应急恢复表格

| 故障现象 | 可能原因 | 解决方案 |

|---|---|---|

| 开机卡在 Logo | build.prop 语法错误 | 使用 TWRP 替换为原始文件 |

| 系统无限重启 | 指纹与硬件严重冲突 | 清除 dalvik-cache 并修复指纹 |

| WiFi/蓝牙失效 | 修改了 ro.board.platform 致驱动不匹配 |

恢复为原 SoC 名称 |

| 应用闪退增多 | ABI 设置错误 | 检查 ro.product.cpu.abi 是否匹配 |

💡 建议:每次修改前务必备份原始

build.prop,并记录变更内容,便于追溯问题根源。

综上所述, build.prop 修改是一把双刃剑——既能赋予设备前所未有的灵活性,也可能带来难以预料的风险。唯有建立在充分理解其结构与依赖关系的基础上,采取谨慎、可逆的操作策略,方能在探索与安全之间取得平衡。

4. 应用变量(修改系统变量工具)使用

在安卓系统的深度定制与设备伪装场景中,直接修改底层文件如 build.prop 虽然有效,但操作门槛高、风险大,且容易因格式错误导致系统无法启动。为降低技术门槛并提升可维护性,开发者社区推出了多种基于图形界面的“系统变量修改工具”,它们通过封装复杂的底层逻辑,允许用户以安全、可视化的方式动态调整关键系统属性。这些工具不仅支持对设备型号、品牌、指纹等信息的伪装,还能实现系统版本号、屏幕密度、运营商信息等参数的精细化控制,广泛应用于游戏多开、测试适配、隐私保护和反检测策略中。

本章将深入探讨主流系统变量修改工具的工作机制、安装配置流程以及实战应用场景,重点分析 Settings Editor 与 BuildProp Editor 这两款代表性工具的功能差异与使用技巧,并结合实际案例展示如何通过这些工具完成设备信息伪造、兼容性测试及后续验证工作。同时,还将讨论变量修改后可能引发的系统行为异常及其应对策略。

4.1 系统变量修改工具概述

随着移动安全机制的不断升级,传统直接编辑 build.prop 文件的方式逐渐暴露出诸多局限——例如需要手动挂载系统分区、易破坏文件权限、缺乏回滚机制等。为此,一批专用于管理系统变量的应用应运而生,它们利用 root 权限或 Magisk 模块机制,在不直接改动原始系统文件的前提下,实现对运行时系统属性的劫持或覆盖,从而达到“伪修改”的效果。

这类工具的核心优势在于其非侵入式设计:它们通常不会永久更改 /system/build.prop ,而是通过注入方式在系统启动过程中动态替换关键属性值,极大提升了操作的安全性和可逆性。此外,多数工具提供模板管理、一键导入导出、批量修改等功能,显著降低了普通用户的使用难度。

4.1.1 主流工具介绍(如Settings Editor、BuildProp Editor)

目前市面上较为流行的系统变量修改工具有:

| 工具名称 | 支持平台 | 核心功能 | 是否需Root | 特点 |

|---|---|---|---|---|

| Settings Editor (SE) | Android + PC端 | 修改 Settings.db 和全局系统属性 | 是(部分功能) | 支持Xposed/LSPosed,模块化架构 |

| BuildProp Editor (BPE) | Android | 可视化编辑 build.prop 字段 | 是 | 直接写入文件,支持备份恢复 |

| MagiskHide Props Config | Android | 修改 fingerprint 等敏感属性 | 是(依赖Magisk) | 隐藏root+设备伪装一体化 |

| Device Emulator | Android | 伪装设备型号、Android版本、CPU信息等 | 是 | 图形化强,适合新手 |

其中, Settings Editor 以其高度灵活性著称,尤其适合配合 Xposed 框架使用;而 BuildProp Editor 则更偏向于传统文件级修改,适用于希望完全掌控 build.prop 内容的高级用户。

graph TD

A[系统变量修改工具] --> B[Settings Editor]

A --> C[BuildProp Editor]

A --> D[MagiskHide Props Config]

A --> E[Device Emulator]

B --> F[依赖Xposed/LSPosed]

B --> G[修改Settings数据库]

B --> H[动态生效无需重启]

C --> I[直接编辑build.prop]

C --> J[支持文件备份/恢复]

C --> K[需重启生效]

D --> L[仅修改特定prop字段]

D --> M[防检测专用]

E --> N[集成式UI]

E --> O[支持IMEI/SIM卡伪装]

图:主流系统变量修改工具分类与特性对比

从上图可见,不同工具的设计哲学存在明显差异:有的追求极致轻量(如 MagiskHide Props Config),有的则强调功能全面(如 Device Emulator)。选择合适的工具应根据具体需求权衡安全性、可控性与易用性。

4.1.2 工具的工作原理与适用场景

系统变量修改工具的本质是干预 Android 属性系统的读取过程。Android 使用一个名为 init 的进程在启动时加载 /default.prop 和 /system/build.prop 中的属性,并通过 property_get() 接口供应用程序查询。常见的绕过机制包括以下几种:

- 文件层覆盖 :直接修改

/system/build.prop文件内容(如 BuildProp Editor 所采用); - 内存层拦截 :通过 hook 系统 API,在应用读取属性时返回伪造值(如 Settings Editor 基于 Xposed 实现);

- 初始化阶段注入 :在 init 进程解析 prop 文件前进行预处理(如 Magisk 的 props 配置机制)。

每种方式都有其优劣:

- 文件层修改 :优点是通用性强,几乎所有应用都会读取该文件;缺点是需获取系统分区写权限,修改后必须重启才能生效,且一旦出错可能导致无法开机。

- 内存层拦截 :无需修改任何文件,动态生效,支持细粒度控制;但仅对运行中的应用有效,且依赖稳定运行的 hook 框架(如 Xposed)。

- 初始化注入 :最接近原生系统的修改方式,由 Magisk 在早期 init 阶段完成,兼容性好,常用于规避 SafetyNet 检测。

典型应用场景分析

| 场景 | 推荐工具 | 原因 |

|---|---|---|

| 游戏账号多开防封 | BuildProp Editor + FakeIMEI | 彻底伪造设备指纹 |

| 应用兼容性调试 | Settings Editor | 动态调试,无需频繁重启 |

| 隐私保护/防追踪 | MagiskHide Props Config | 低干扰、高隐蔽性 |

| 自动化脚本测试 | Device Emulator | 提供完整UI,易于集成 |

由此可见,工具的选择必须结合目标应用的行为特征。例如某些金融类App会同时检查 build.prop 、Settings数据库、TelephonyManager 返回值等多个来源的信息,单一修改难以奏效,需组合多种手段协同作战。

4.2 使用Settings Editor修改系统变量

作为一款广受开发者欢迎的系统配置工具, Settings Editor 不仅可以修改常规设置项(如亮度、音量模式),还具备强大的系统属性编辑能力,尤其是在与 LSPosed 结合使用时,能够实现对 android.provider.Settings.System 、 Global 和 Secure 数据库的深层干预。

4.2.1 安装与配置Settings Editor

要使用 Settings Editor 成功修改系统变量,首先需完成以下准备工作:

- 设备已获取 root 权限;

- 已安装 LSPosed 或 Xposed 框架;

- 下载并安装 Settings Editor APK(推荐从 GitHub Release 获取最新版);

- 在 LSPosed 中激活 Settings Editor 模块,并授予其系统权限。

安装完成后,打开应用主界面,你会看到三个主要标签页:

- System

- Global

- Secure

这些分别对应 Android 设置数据库中的三类表。每一项都可点击进入进行编辑。例如,若想修改设备的语言设置,可在 Global 分类下找到 system_locales 并将其值改为 zh-CN 。

更重要的是,Settings Editor 支持添加自定义条目。点击右上角“+”按钮,即可手动输入新的 key-value 对。这对于注入原本不存在的系统变量非常有用。

// 示例:通过 Settings Editor 添加 ro.build.version.sdk 模拟高版本系统

Key: ro.build.version.sdk

Value Type: Integer

Value: 34 // 即 Android 14

注意:此处的

ro.build.version.sdk实际属于系统属性(system property),而非 Settings 数据库字段。因此单纯通过 Settings Editor 添加并不能真正改变系统 SDK 版本。这说明我们必须明确区分两类“变量”:

- Settings Database Variables :存储于 SQLite 数据库中,可通过 ContentProvider 访问;

- System Properties (props) :由 init 进程管理,路径为

/proc/sys/kernel/或通过getprop命令查看。

因此,若要真正修改如 ro.build.version.sdk 这类只读属性,仍需借助其他工具(如 BuildProp Editor 或 Magisk 模块)。

4.2.2 修改ro.build.version.sdk等系统版本信息

尽管 Settings Editor 本身不能直接修改 build.prop 中的只读属性,但它可以通过与第三方模块联动实现间接影响。例如,某些定制 ROM 或 Magisk 模块会在 Settings 中暴露接口来同步 prop 值。

然而,我们仍可利用它来欺骗那些仅从 Settings 数据库读取版本信息的应用。以下是一个典型操作流程:

# 查看当前系统 SDK 版本

adb shell getprop ro.build.version.sdk

# 输出:30(代表 Android 11)

# 检查 Settings.Global 中是否有相关字段

adb shell content query --uri content://settings/global --projection name:value

假设某应用通过如下代码判断系统版本:

int sdkVersion = Settings.Global.getInt(

getContentResolver(),

"device_sdk_version",

Build.VERSION.SDK_INT

);

此时我们可以使用 Settings Editor 添加一条记录:

| Field | Value |

|---|---|

| Name | device_sdk_version |

| Type | Integer |

| Value | 34 |

保存后重启目标应用,即可使其误认为运行在 Android 14 上。

逻辑分析 :

上述方法的成功依赖于目标应用是否优先读取 Settings 而非真实系统属性。许多跨平台框架(如 React Native、Flutter)为了兼容旧设备,可能会缓存或重写版本获取逻辑,这就为欺骗提供了空间。

参数说明:

-device_sdk_version:非标准字段,仅为示例用途;

- 若应用调用的是Build.VERSION.SDK_INT,则此方法无效,因其直接读取 native 层的 prop 值;

- 此类修改不影响系统核心行为,仅作用于特定应用逻辑。

综上所述, Settings Editor 更适合作为“辅助性”工具 ,用于补全或增强其他系统级修改的效果,而非独立承担设备伪装任务。

4.3 BuildProp Editor进阶操作

相较于 Settings Editor, BuildProp Editor 是更为直接和强力的系统变量修改工具。它允许用户以图形化方式浏览和编辑 /system/build.prop 文件中的每一个属性,支持语法高亮、字段搜索、备份还原等功能,是进行深度设备伪装的首选工具之一。

4.3.1 自定义修改build.prop字段

启动 BuildProp Editor 后,应用会自动加载当前设备的 build.prop 内容。典型内容结构如下:

# begin build properties

ro.build.id=QP1A.190711.020

ro.build.display.id=sdk_gphone_x86-userdebug 10 QQ1D.200205.002.B3 eng.android.20200205.215232 test-keys

ro.build.version.incremental=5755313

ro.build.version.sdk=29

ro.build.version.preview_sdk=0

ro.build.version.codename=REL

ro.build.version.all_codenames=REL,Q,R

ro.build.version.release=10

ro.build.version.security_patch=2020-02-01

ro.build.version.base_os=

ro.build.date=Wed Feb 5 21:52:32 UTC 2020

常见可修改字段包括:

| 字段名 | 用途 | 示例值 |

|---|---|---|

ro.product.model |

设备型号 | SM-G975F |

ro.product.brand |

品牌 | samsung |

ro.product.manufacturer |

制造商 | Samsung |

ro.build.fingerprint |

设备指纹(唯一标识) | samsung/dreamqltezc/dreamqltechn:8.0.0/R16NW/G9500ZCU3CRG1:user/release-keys |

ro.build.version.sdk |

SDK级别 | 30 |

ro.product.cpu.abi |

CPU架构 | arm64-v8a |

执行修改步骤如下:

- 在 BuildProp Editor 中定位目标字段;

- 点击编辑,输入新值;

- 保存更改(建议先创建备份);

- 重启设备使变更生效。

// 示例:伪装成三星 Galaxy S10

ro.product.model=SM-G975F

ro.product.brand=samsung

ro.product.name=dreamqltezc

ro.build.fingerprint=samsung/dreamqltezc/dreamqltechn:10/QP1A.190711.020/G975FXXS8DTK2:user/release-keys

代码逻辑解读 :

ro.product.model:决定设备在“关于手机”中显示的型号;ro.build.fingerprint:由$(BRAND)/$(PRODUCT)/$(DEVICE):$(VERSION)/$(ID)/$(TAGS)构成,是 Google Play、Netflix 等服务识别设备的关键依据;- 修改 fingerprint 时必须确保所有组件一致,否则可能触发签名验证失败;

- 所有

ro.开头的属性均为只读,只能在系统初始化阶段设定,故必须重启生效。

此类修改能有效绕过多数基于设备白名单的限制,但也增加了被风控系统识别的风险。

4.3.2 导出/导入配置模板

BuildProp Editor 支持将当前配置保存为 .prop 模板文件,便于在多台设备间复用或快速切换伪装方案。

操作步骤:

- 完成所需字段修改;

- 点击菜单 → “Export” → 选择保存路径;

- 文件将以

custom_build_prop_[timestamp].prop命名保存; - 在另一设备上点击 “Import” 即可一键应用。

该功能特别适用于测试团队模拟不同机型环境,或玩家在多个游戏账号间切换设备身份。

flowchart LR

A[原始build.prop] --> B[编辑字段]

B --> C[保存为模板]

C --> D{是否验证?}

D -->|Yes| E[重启测试]

D -->|No| F[继续编辑]

E --> G[成功识别目标机型]

G --> H[导出最终模板]

H --> I[分发至其他设备]

图:BuildProp Editor 模板化工作流

此外,一些高级用户还会编写脚本自动替换模板中的变量,实现批量生成不同设备配置的能力。

4.4 修改变量后的兼容性测试

完成系统变量修改后,必须进行全面的功能验证,以确保设备仍能正常运行,且目标应用能正确识别伪装信息。

4.4.1 检查系统功能是否受影响

某些关键属性(如 ro.build.version.release )若被错误修改,可能导致系统服务崩溃或 UI 显示异常。建议检查以下方面:

- 系统更新功能是否可用;

- Wi-Fi、蓝牙、GPS 是否正常工作;

- 应用商店能否登录并下载应用;

- 相机、传感器等硬件调用是否报错。

可通过日志排查问题:

adb logcat | grep -i "build\|prop\|fingerprint"

观察是否有类似以下错误:

E PackageManager: Package com.example.app requires unavailable feature: android.hardware.camera.

W SELinux : SELinux selinux android prober policy exception: devpts, pid: 897, context u:r:init:s0

若有,则需恢复原 build.prop 或逐项排查冲突字段。

4.4.2 应用商店与游戏平台的识别测试

最后一步是验证伪装效果。常用检测工具包括:

- 安兔兔评测 :查看“设备信息”页是否显示修改后的品牌型号;

- Google Play 商店 :尝试下载仅限特定设备的应用(如 PS Remote Play);

- Netflix / Hulu :测试 DRM 内容播放是否受限;

- 王者荣耀 / 原神 :观察是否提示“非官方设备”或闪退。

例如,在修改 ro.build.fingerprint 后运行安兔兔,若结果显示为“Samsung Galaxy S20”,即表示伪装成功。

| 测试项目 | 预期结果 | 实际结果 | 备注 |

|---|---|---|---|

| 安兔兔设备型号 | SM-G9810 | ✅ 匹配 | 成功 |

| Play Store 登录 | 正常 | ✅ | 无异常 |

| Netflix 视频播放 | HDR 可播 | ❌ 错误UI-11 | 可能需额外DRM修复 |

注意:即使 build.prop 修改成功,某些服务仍会通过其他途径(如 bootloader status、secure patch level)验证设备真实性,因此完全伪装仍需结合 Magisk Hide、Zygisk、KernelSU 等高级手段。

总之,系统变量修改是一项精细工程,必须兼顾功能性、稳定性与隐蔽性。合理使用 Settings Editor 与 BuildProp Editor,不仅能提升设备自由度,也为移动安全研究提供了重要实践基础。

5. Xposed框架安装与配置

Xposed框架作为Android系统级的模块化插件平台,以其强大的动态修改能力,成为高级用户、开发者及安全研究人员的首选工具之一。它允许用户在不修改APK的前提下,通过加载特定模块对系统行为进行实时修改,从而实现诸如机型伪装、功能增强、隐私保护等高级操作。本章将从Xposed框架的基本功能出发,逐步引导读者完成安装、配置以及常见问题的排查流程,为后续实战应用(如DeviceName模块)打下坚实基础。

5.1 Xposed框架的功能与优势

Xposed框架自诞生以来,便因其灵活、高效、模块化的特性广受好评。它不仅支持系统级行为修改,还能对特定应用的运行逻辑进行干预,极大扩展了Android设备的可定制性。

5.1.1 动态修改系统与应用行为

Xposed框架的核心优势在于其“动态性”。与传统的APK修改或系统文件替换不同,Xposed无需修改原始APK文件,而是通过在系统运行时动态加载插件模块,实现对系统行为的实时修改。例如,可以通过Xposed模块修改某个应用的启动流程、拦截系统广播、更改资源文件等。

Xposed动态修改流程图

graph TD

A[Android系统启动] --> B[加载Xposed Framework]

B --> C{是否启用模块?}

C -->|是| D[加载模块代码]

D --> E[Hook目标方法]

E --> F[修改行为或返回值]

C -->|否| G[正常启动系统]

典型应用场景

| 应用场景 | 描述 |

|---|---|

| 机型伪装 | 利用模块修改设备信息,如品牌、型号、指纹等 |

| 系统增强 | 如强制横屏、去除系统限制等 |

| 安全测试 | 监控App行为,拦截敏感操作 |

| 隐私保护 | 阻止App访问位置、通讯录等敏感数据 |

5.1.2 支持模块化插件管理

Xposed的另一大亮点是其模块化架构。每个功能都被封装为一个独立的模块,用户可以根据需求选择性地启用或禁用。这种设计不仅提高了系统的可维护性,也降低了模块之间的耦合度,便于开发者维护与用户管理。

模块管理流程图

graph LR

A[Xposed Manager] --> B[模块列表]

B --> C{用户选择模块}

C -->|启用| D[加载模块到内存]

C -->|禁用| E[移除模块引用]

D --> F[Hook系统或应用方法]

E --> G[恢复原始逻辑]

模块管理优势

- 按需启用 :只加载必要的模块,节省系统资源。

- 热加载支持 :部分模块支持不重启设备即可生效。

- 模块隔离 :模块之间互不干扰,便于排查问题。

5.2 安装Xposed框架的准备工作

在安装Xposed框架之前,必须确保设备满足一定的系统环境要求,并完成必要的准备工作。

5.2.1 确认系统版本与兼容性

Xposed框架的兼容性受设备系统版本和内核架构影响较大。以下是当前主流的Xposed变体及其兼容性要求:

| 框架类型 | 适用系统版本 | 支持架构 | 备注 |

|---|---|---|---|

| LSPosed(Magisk模块) | Android 10及以上 | ARM64/ARM32 | 推荐使用 |

| Xposed for Android 10+ (EdXposed) | Android 9-11 | ARM64/ARM32 | 已停止更新 |

| SandHook | Android 5.0+ | 多架构支持 | 不依赖root |

建议 :对于Android 10及以上设备,推荐使用LSPosed + Magisk的方式安装Xposed框架。

5.2.2 安装LSPosed Manager(Magisk模块化Xposed)

LSPosed是当前最主流的Xposed实现方式之一,依托Magisk模块机制实现系统级Hook。其安装流程如下:

- 确保已root :设备必须具备Magisk root权限。

-

下载LSPosed Manager :

- 访问GitHub官方发布页面或XDA论坛下载最新版本APK。

- 安装至设备中。 -

下载LSPosed模块 :

- 打开LSPosed Manager,进入“模块”页面。

- 点击“添加模块” → “下载模块” → 选择LSPosed模块版本(建议选择“Stable”稳定版)。

- 下载完成后,进入“模块管理”页面,点击“+”号添加模块。 -

重启设备 :重启后模块生效。

LSPosed安装流程图

graph TD

A[已root设备] --> B[下载LSPosed Manager]

B --> C[安装LSPosed Manager APK]

C --> D[下载LSPosed模块]

D --> E[模块管理中添加模块]

E --> F[重启设备]

F --> G[Xposed框架运行]

5.3 Xposed框架的安装步骤

5.3.1 刷入LSPosed模块

LSPosed模块需通过Magisk Manager进行安装。操作步骤如下:

- 打开Magisk Manager,进入“模块”页面。

- 点击右上角“+”号,选择本地存储中的LSPosed模块ZIP文件。

- 完成导入后,重启设备。

注意 :某些设备在重启后可能会进入“Fastboot”或“Recovery”模式,需手动选择“Normal Boot”进入系统。

5.3.2 激活并配置Xposed环境

安装完成后,需在LSPosed Manager中激活模块并配置运行环境:

- 打开LSPosed Manager,进入“模块”页面。

- 找到LSPosed模块,点击右侧开关启用。

- 进入“设置”页面,配置如下选项:

- Hook引擎 :选择“SandHook”或“LSPosed Hook Engine”。

- 默认Hook方式 :根据模块要求选择“主动Hook”或“被动Hook”。

- 调试模式 :开启后可在Logcat中查看模块运行日志(适用于开发者)。

示例代码:查看当前Xposed模块状态

你可以通过ADB命令查看当前设备中是否已加载Xposed模块:

adb shell pm list packages | grep xposed

执行结果示例:

package:de.robv.android.xposed.installer

package:org.lsposed.manager

参数说明 :

-pm list packages:列出所有已安装的包名。

-grep xposed:过滤出包含”xposed”的包。

代码逻辑分析

该命令用于验证Xposed相关组件是否已成功安装。如果输出中包含 org.lsposed.manager ,则说明LSPosed模块已加载。

5.4 常见问题与解决方案

在安装和使用Xposed框架过程中,可能会遇到各种问题,如系统无法启动、模块冲突、Hook失效等。以下为常见问题及解决策略。

5.4.1 启动失败或卡开机

这是Xposed安装中最常见的问题之一,通常由以下原因导致:

- 模块兼容性问题 :所加载的模块与当前系统版本不兼容。

- 模块冲突 :多个模块Hook同一方法,导致逻辑冲突。

- Magisk版本过旧 :需升级至最新Magisk版本(建议使用Magisk 26+)。

解决方案

-

进入Recovery模式 ,卸载Xposed模块:

- 使用TWRP或设备原厂Recovery,选择“清除数据”或“卸载模块”。 -

使用ADB命令卸载模块 :

adb shell pm uninstall --user 0 org.lsposed.manager

- 重新安装LSPosed模块 ,并确保模块版本与系统兼容。

5.4.2 与现有模块的冲突排查

多个Xposed模块同时运行时,可能会导致系统行为异常。排查冲突的方法如下:

-

逐个禁用模块 :

- 在LSPosed Manager中逐一禁用模块,重启后观察问题是否消失。 -

查看模块Hook日志 :

- 进入“日志”页面,查看模块是否Hook失败或抛出异常。 -

使用“冲突检测”工具 :

- 部分Xposed模块提供冲突检测功能,如“Xposed Module Conflict Detector”。

示例代码:查看Xposed模块Hook信息

你可以使用ADB命令查看Xposed模块的日志输出:

adb logcat -s Xposed

输出示例:

D/Xposed: [LSPosed] Hooking method: android.app.Activity.onResume

D/Xposed: [LSPosed] Module com.example.hookmodule loaded

参数说明 :

-logcat:查看系统日志。

--s Xposed:仅显示包含“Xposed”的日志条目。

代码逻辑分析

该命令用于实时监控Xposed模块的加载与Hook行为,帮助开发者调试模块行为或排查Hook失败原因。

本章系统性地介绍了Xposed框架的安装、配置与常见问题处理流程。通过LSPosed + Magisk的方式,用户可以安全、稳定地使用Xposed模块,为后续的机型伪装等高级操作提供技术支持。下一章将深入讲解DeviceName模块的使用方法,包括模块安装、参数配置及实战操作流程。

6. DeviceName模块伪装机型实战

6.1 DeviceName模块功能介绍

DeviceName 是 Xposed 框架下的一个经典模块,允许用户在不修改系统文件的前提下,动态伪装设备的品牌、型号、系统版本、设备指纹等信息。该模块通过拦截系统调用,修改返回的设备属性,从而实现对设备信息的“欺骗”。

6.1.1 模块作用原理

DeviceName 利用 Xposed 的 Hook 技术,在系统获取设备信息的关键方法(如 Build.MODEL 、 Build.FINGERPRINT )处插入自定义逻辑,返回用户设定的虚假信息。这种方式无需修改 build.prop 文件或重启设备即可生效。

6.1.2 可伪装的设备信息范围

- 品牌(Brand)

- 型号(Model)

- 设备名称(Device)

- 硬件平台(Hardware)

- 系统版本(Android Version)

- 构建指纹(Fingerprint)

- 制造商(Manufacturer)

6.2 安装与配置DeviceName模块

6.2.1 下载并导入模块

- 打开 LSPosed Manager(或 Xposed Installer)。

- 点击“模块”选项。

- 下载或导入

DeviceName.apk模块文件(可在酷安、GitHub 等平台获取)。 - 勾选该模块并重启设备。

6.2.2 设置目标机型参数(品牌、型号、指纹等)

- 安装完成后打开 DeviceName 应用。

- 进入“设置”界面,填写以下字段:

| 字段名 | 示例值 | 说明 |

|---|---|---|

| Brand | Samsung | 品牌名称 |

| Model | SM-G991B | 设备型号 |

| Device | Galaxy S21 | 设备名称 |

| Hardware | qcom | 硬件平台 |

| Android Version | 12 | 系统版本号 |

| Fingerprint | samsung/g991b/g991b:12/SP1A.210812.016/G991BXXU1AUG7:user/release-keys | 构建指纹(Build Fingerprint) |

- 点击“保存并应用”按钮,重启设备。

6.3 实战操作指南

6.3.1 修改设备名称与型号

// Hook Build 类的关键字段

hookBuildField("MODEL", "SM-G991B");

hookBuildField("DEVICE", "Galaxy S21");

hookBuildField("BRAND", "Samsung");

hookBuildField("MANUFACTURER", "Samsung");

hookBuildField("FINGERPRINT", "samsung/g991b/g991b:12/SP1A.210812.016/G991BXXU1AUG7:user/release-keys");

// Hook 方法示例

private void hookBuildField(String fieldName, String newValue) {

try {

Class<?> buildClass = Class.forName("android.os.Build");

Field field = buildClass.getField(fieldName);

field.setAccessible(true);

field.set(null, newValue);

} catch (Exception e) {

e.printStackTrace();

}

}

上述代码通过反射修改 Build 类的常量字段,实现设备信息的替换。

6.3.2 隐藏root状态与系统伪装

在 DeviceName 设置中,可启用“伪装为非root设备”选项,或结合 Magisk 的“隐藏root”功能,使得应用检测时无法识别到 root 权限,从而避免被风控。

6.4 配合FakeIMEI模块修改设备标识

6.4.1 FakeIMEI模块的作用与安装

FakeIMEI 是另一个 Xposed 模块,专门用于伪造设备的 IMEI、MEID、Serial Number 等唯一标识符。这对于测试、隐私保护或绕过设备绑定限制非常有用。

安装步骤:

- 下载 FakeIMEI 模块 APK。

- 在 LSPosed Manager 中导入模块。

- 启用后打开 FakeIMEI 应用设置 IMEI 值。

6.4.2 同步修改IMEI与设备信息

使用 DeviceName + FakeIMEI 可以实现完整的设备伪装,例如:

- 机型:Galaxy S21

- 品牌:Samsung

- IMEI:359876098765432

通过组合使用,设备在应用商店、游戏平台等场景中将被识别为三星 S21 用户,极大提升伪装效果。

6.5 使用安兔兔评测验证设备信息

6.5.1 安兔兔评测的设备识别机制

安兔兔评测通过调用 Android 系统 API 获取设备信息,如 Build.MODEL 、 Build.FINGERPRINT 等字段,进行设备识别和跑分记录。

6.5.2 查看修改后的设备详情与识别结果

- 打开安兔兔评测应用。

- 进入“设备信息”页面。

- 观察是否显示为伪装后的设备品牌与型号。

如果成功,安兔兔将显示你设定的设备型号,如 Samsung SM-G991B 。

6.6 修改机型的兼容性问题分析

6.6.1 不同应用对设备信息的识别差异

不同应用获取设备信息的方式不同,例如:

- 微信、支付宝等使用系统 API 获取 Build 信息。

- 游戏类应用可能结合硬件指纹、IMEI、GPU 信息进行综合判断。

6.6.2 常见兼容性错误与修复策略

| 应用类型 | 常见问题 | 解决方案 |

|---|---|---|

| 支付类 | 被识别为异常设备 | 使用完整设备指纹 + FakeIMEI |

| 游戏类 | 被封禁或无法运行 | 更换设备指纹 + GPU 伪装 |

| 应用商店 | 无法下载部分应用 | 修改 CPU 架构、ABI 模拟真实设备 |

6.7 修改机型的安全与账号风险预警

6.7.1 账号封禁风险分析

某些平台(如 Steam、TikTok、王者荣耀)会记录设备指纹作为风控依据。频繁修改设备信息可能被系统标记为异常行为,导致账号被封或限制。

6.7.2 修改设备信息可能引发的风控机制

- 设备ID变更检测 :平台通过 IMEI、Android ID、Wi-Fi MAC 等组合判断设备唯一性。

- 行为分析系统 :高频切换设备信息可能被AI识别为刷号行为。

- 风控策略触发 :如登录异常、设备切换频繁、IP变化等,可能导致账号被临时冻结。

6.8 设备信息恢复原状操作指南

6.8.1 清除修改记录与恢复build.prop

- 打开 DeviceName 应用,选择“恢复默认”。

- 若使用 FakeIMEI,同样选择“清除伪造 IMEI”。

- 进入

/system/build.prop(如有修改),恢复原始字段。

6.8.2 卸载相关模块与清理残留数据

- 在 LSPosed Manager 中取消勾选 DeviceName 与 FakeIMEI 模块。

- 重启设备后卸载相关 APK。

- 使用 Magisk 清理模块残留文件,确保系统恢复原生状态。

简介:安卓修改机型是一种常见的系统操作,主要用于测试应用兼容性或获取特定设备功能。通过root权限或Xposed框架,结合工具如应用变量、Xposed Installer、安兔兔评测和pc0123修改器,用户可以修改设备型号、制造商等信息。本文介绍相关工具使用方法,并强调修改过程中的安全风险与注意事项,适合开发者测试使用,普通用户需谨慎操作。